Cosa fare per proteggere il computer da WannaCry per mettere il PC Windows in sicurezza da questo ransomware

WannaCry è l’ormai noto ransomware che lo scorso venerdì ha attaccato oltre 230.000 PC Windows in più di 150 nazioni criptando i file in essi contenuti e chiedendo poi alle vittime il pagamento di un riscatto di 300 dollari per ottenere la chiave di decrittazione con la quale poter riavere accesso ai file sequestrati. Se non si paga entro tre giorni il riscatto raddoppia; se non si paga entro sette giorni i file andranno persi per sempre con ovvie conseguenze.

Di recente abbiamo già visto la breve guida a WannaCry, ma adesso, dato che è stata individuata una sua nuova variante più ostica della prima, a seguire andremo a vedere più nel dettaglio le cose da fare per proteggere il computer Windows dall’attacco di WannaCry.

LEGGI ANCHE: Sapere se il PC è vulnerabile al virus WannaCry

Nello specifico gli interventi da mettere in atto (oltre a tenere aggiornato il programma antivirus installato nel PC) sono i seguenti:

Come spiegato nella breve guida a WannaCry sopra linkata, la protezione contro gli attacchi da parte di questo ransomware era già disponibile dallo scorso Marzo come aggiornamento di sicurezza rilasciato in Windows Update da Microsoft dopo che la NSA gli fece presente del furto, da parte di cybercriminali, della tecnica di sfruttamento dell’exploit del protocollo SMB 1.0 dei sistemi operativi Windows, che la stessa NSA utilizzava per spiare i computer dei terroristi e presunti tali.

Dunque la prima cosa da fare è di portarsi in Windows Update, avviare la ricerca degli aggiornamenti dopodiché installare tutti quelli importanti disponibili, in modo particolare quello che mette in sicurezza il sistema da parte dell’attacco di WannaCry, aggiornamento fra l’altro scaricabile anche manualmente da questa pagina di Technet.Microsoft e in via straordinaria, vista la massiccia diffusione del ransomware, disponibile su questa pagina del Microsoft Update Catalog anche per il non più supportato Windows XP.

Bloccare la porta TCP e UDP 445 con Windows Firewall o equivalente

L’installazione dell’aggiornamento Windows Update in questione dovrebbe bastare a proteggere il computer. Però dato che WannaCry per infettare il PC sfrutta l’exploit del protocollo di condivisione SMB 1.0, e dato che quest’ultimo fa uso della porta 445, per maggiore sicurezza è dunque consigliabile bloccare le connessioni in entrata e in uscita su questa porta in maniera tale che il ransomware non si propaghi su gli altri PC Windows collegati alla medesima rete.

1. Su Windows Aprire il Panello di controllo facendo prima un clic destro sul tasto Start e poi nel menu contestuale cliccando la voce “Pannello di controllo” e qui portarsi in Sistema e sicurezza > Windows Firewall.

2. Nella finestra Windows Firewall che verrà visualizzata, nel menu a colonna a sinistra cliccare il link “Impostazioni avanzate” per aprire la finestra “Windows Firewall con sicurezza avanzata“.

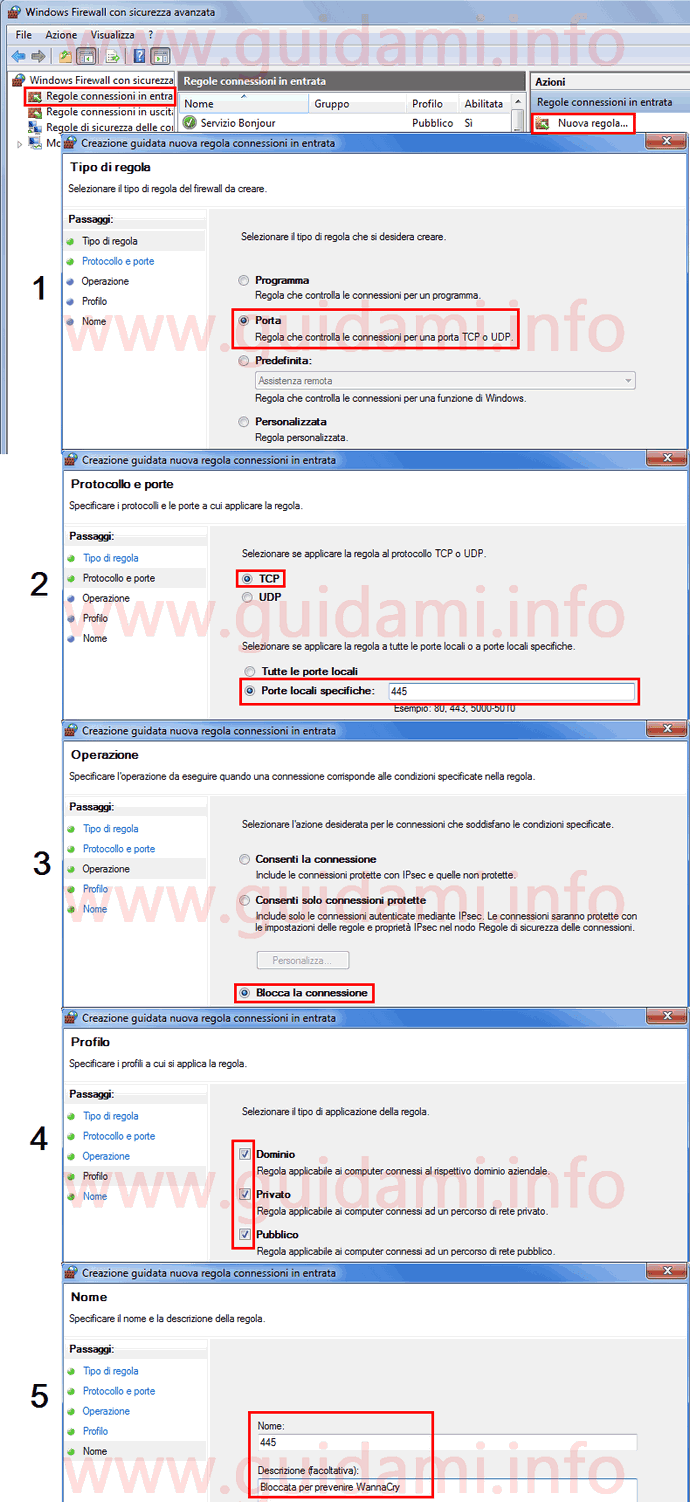

3. Nella finestra “Windows Firewall con sicurezza avanzata” come nell’esempio sotto in figura:

nella colonna al lato sinistro con un clic selezionare la voce “Regole connessioni in entrata” e nella colonna al lato destro cliccare la voce “Nuova regola…” per aprire la finestra “Creazione guidata nuova regola connessioni in entrata” nella quale in ordine procedere come segue:

Dunque tornati alla finestra “Windows Firewall con sicurezza avanzata” questa volta nella colonna al lato sinistro con un clic selezionare la voce “Regole connessioni in uscita” e nella colonna al lato destro cliccare la voce “Nuova regola…” per aprire la finestra “Creazione guidata nuova regola connessioni in uscita“. Non resta che seguire la procedura elencata sopra per la porta TCP, ma nella seconda schermata “Selezionare se applicare la regola al protocollo TCP o UDP” selezionare l’opzione “UDP” invece che “TCP“.

Disattivare il protocollo SMB 1.0 (Server Message Block)

Come detto in apertura, SMB 1.0 o SMBv1 è un protocollo da Windows usato per condividere file, stampanti, porte seriali tra i PC collegati alla rete locale. Protocollo superato dalle successive versioni SMBv2 e SMBv3, e sfruttato da WannaCry per sferrare l’attacco al sistema. È quindi consigliabile disattivare tale protocollo; vediamo come.

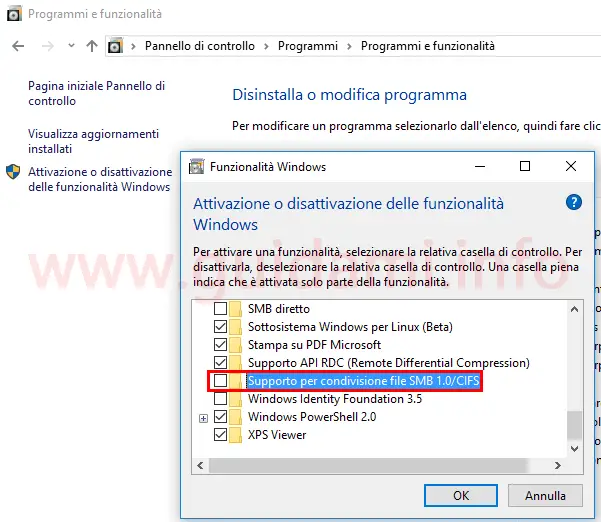

Su Windows 10, dove il protocollo SMB 1.0 è abilitato di default, portarsi in in Pannello di controllo > Programmi > Programmi e funzionalità > Attiva o disattiva funzionalità di Windows e nella finestra “Funzionalità Windows” che verrà visualizzata (come nell’esempio sotto in figura):

individuare e deselezionare la voce “Supporto per condivisione file SMB 1.0/CIFS“, deselezionarla e confermare cliccando il pulsante “OK“. Dopo qualche secondo di elaborazione verrà chiesto di riavviare il computer per applicare la modifica; dunque riavviato il PC il protocollo SMB 1.0 sarà ora disattivato.

Per disattivare SMB 1.0 sulle versioni precedenti di Windows seguire queste indicazioni riportate sul sito Support di Microsoft.

Va ricordato che la prevenzione è sempre la migliore arma di protezione non solo contro il ransomware WannaCry ma in generale da parte di tutti i virus e malware in generale sui quali è possibile imbattersi al PC; ovvero:

Di recente abbiamo già visto la breve guida a WannaCry, ma adesso, dato che è stata individuata una sua nuova variante più ostica della prima, a seguire andremo a vedere più nel dettaglio le cose da fare per proteggere il computer Windows dall’attacco di WannaCry.

LEGGI ANCHE: Sapere se il PC è vulnerabile al virus WannaCry

Nello specifico gli interventi da mettere in atto (oltre a tenere aggiornato il programma antivirus installato nel PC) sono i seguenti:

- Installare l’aggiornamento Windows Update Microsoft Security Bulletin MS17-010

- Bloccare la porta TCP e UDP 445 con Windows Firewall

- Disattivare il protocollo SMB 1.0 (Server Message Block)

Come spiegato nella breve guida a WannaCry sopra linkata, la protezione contro gli attacchi da parte di questo ransomware era già disponibile dallo scorso Marzo come aggiornamento di sicurezza rilasciato in Windows Update da Microsoft dopo che la NSA gli fece presente del furto, da parte di cybercriminali, della tecnica di sfruttamento dell’exploit del protocollo SMB 1.0 dei sistemi operativi Windows, che la stessa NSA utilizzava per spiare i computer dei terroristi e presunti tali.

Dunque la prima cosa da fare è di portarsi in Windows Update, avviare la ricerca degli aggiornamenti dopodiché installare tutti quelli importanti disponibili, in modo particolare quello che mette in sicurezza il sistema da parte dell’attacco di WannaCry, aggiornamento fra l’altro scaricabile anche manualmente da questa pagina di Technet.Microsoft e in via straordinaria, vista la massiccia diffusione del ransomware, disponibile su questa pagina del Microsoft Update Catalog anche per il non più supportato Windows XP.

Bloccare la porta TCP e UDP 445 con Windows Firewall o equivalente

L’installazione dell’aggiornamento Windows Update in questione dovrebbe bastare a proteggere il computer. Però dato che WannaCry per infettare il PC sfrutta l’exploit del protocollo di condivisione SMB 1.0, e dato che quest’ultimo fa uso della porta 445, per maggiore sicurezza è dunque consigliabile bloccare le connessioni in entrata e in uscita su questa porta in maniera tale che il ransomware non si propaghi su gli altri PC Windows collegati alla medesima rete.

1. Su Windows Aprire il Panello di controllo facendo prima un clic destro sul tasto Start e poi nel menu contestuale cliccando la voce “Pannello di controllo” e qui portarsi in Sistema e sicurezza > Windows Firewall.

2. Nella finestra Windows Firewall che verrà visualizzata, nel menu a colonna a sinistra cliccare il link “Impostazioni avanzate” per aprire la finestra “Windows Firewall con sicurezza avanzata“.

3. Nella finestra “Windows Firewall con sicurezza avanzata” come nell’esempio sotto in figura:

- Nella prima schermata “Selezionare il tipo di regola che si desidera creare” spuntare l’opzione “Porta” e confermare cliccando il pulsante “Avanti“;

- Nella seconda schermata “Selezionare se applicare la regola al protocollo TCP o UDP” selezionare le opzioni “TCP” e “Porte locali specifiche” e nel campo di inserimento di quest’ultima digitare “445” e confermare cliccando il pulsante “Avanti“;

- Nella terza schermata “Selezionare l’azione desiderata per le connessioni che soddisfano le condizioni specificate” selezionare l’opzione “Blocca la connessione” e confermare cliccando il pulsante “Avanti“;

- Nella quarta schermata “Selezionare il tipo di applicazione della regola” selezionare le tre opzioni “Dominio/Privato/Pubblico” e confermare cliccando il pulsante “Avanti“;

- Nella quinta e ultima schermata “Selezionare il nome e la descrizione della regola” in “Nome” digitare “445” e facoltativamente in “Descrizione” scrivere una frase descrittiva circa la regola. Confermare il tutto e creare la regola cliccando il pulsante “Fine“.

Dunque tornati alla finestra “Windows Firewall con sicurezza avanzata” questa volta nella colonna al lato sinistro con un clic selezionare la voce “Regole connessioni in uscita” e nella colonna al lato destro cliccare la voce “Nuova regola…” per aprire la finestra “Creazione guidata nuova regola connessioni in uscita“. Non resta che seguire la procedura elencata sopra per la porta TCP, ma nella seconda schermata “Selezionare se applicare la regola al protocollo TCP o UDP” selezionare l’opzione “UDP” invece che “TCP“.

Disattivare il protocollo SMB 1.0 (Server Message Block)

Come detto in apertura, SMB 1.0 o SMBv1 è un protocollo da Windows usato per condividere file, stampanti, porte seriali tra i PC collegati alla rete locale. Protocollo superato dalle successive versioni SMBv2 e SMBv3, e sfruttato da WannaCry per sferrare l’attacco al sistema. È quindi consigliabile disattivare tale protocollo; vediamo come.

Su Windows 10, dove il protocollo SMB 1.0 è abilitato di default, portarsi in in Pannello di controllo > Programmi > Programmi e funzionalità > Attiva o disattiva funzionalità di Windows e nella finestra “Funzionalità Windows” che verrà visualizzata (come nell’esempio sotto in figura):

individuare e deselezionare la voce “Supporto per condivisione file SMB 1.0/CIFS“, deselezionarla e confermare cliccando il pulsante “OK“. Dopo qualche secondo di elaborazione verrà chiesto di riavviare il computer per applicare la modifica; dunque riavviato il PC il protocollo SMB 1.0 sarà ora disattivato.

Per disattivare SMB 1.0 sulle versioni precedenti di Windows seguire queste indicazioni riportate sul sito Support di Microsoft.

Va ricordato che la prevenzione è sempre la migliore arma di protezione non solo contro il ransomware WannaCry ma in generale da parte di tutti i virus e malware in generale sui quali è possibile imbattersi al PC; ovvero:

- Fare il backup dei dati su una memoria esterna, costantemente almeno per quelli più importanti così da poterli ripristinare in caso di attacco da parte di ransomware (al termine della creazione del backup è bene scollegare il supporto di memoria dal computer in maniera tale che in caso di attacco da ransomware non venga anch’esso infettato;

- Utilizzare un buon programma antivirus in grado di proteggere il sistema anche dai ransomware, e mai disattivare le funzioni euristiche dell’antivirus in quanto possono bloccare le infezioni da parte di ransomware non ancora noti;

- Tenere aggiornato il sistema operativo e tutti i programmi installati sul computer in quanto gli aggiornamenti di versione fra le altre cose portano le riparazioni alle eventuali falle di sicurezza presenti nelle precedenti release;

- Non fidarsi di nessuno ovvero non aprire email da parte di destinatari sconosciuti e soprattutto non cliccare i link al loro interno, né scaricare e aprire gli allegati in quanto i ransomware nella maggior parte dei casi si diffondono attraverso la corrispondenza email. In caso di email sospette evitare di interagirci anche se sono state inviate da un conoscente in quanto il suo indirizzo email e il nostro potrebbero essere stati ricavati e/o rubati da una mailing list poi utilizzata dai cybercriminali per la diffusione del loro ransomware.

- Nelle opzioni cartella di Windows attivare l’opzione per mostrare le estensioni dei file così da individuare più facilmente i file potenzialmente dannosi.

- Se si scopre un intruso o un processo sconosciuto sul proprio computer allora scollegarlo immediatamente da internet o da altre connessioni di rete (come quella domestica Wi-Fi) per impedire la diffusione dell’infezione.