Windows 10 come abilitare DoH (DNS-over-HTTPS) per criptare le query DNS e impedire al fornitore di internet e a terzi di vedere in chiaro i siti visitati

Per crittografare le query DNS, con il fine di impedire a soggetti terzi, e persino allo stesso fornitore della rete internet (ISP) alla quale si è abbonati, di vedere i siti web che si è visitato, abbiamo già visto come fare con l’apposito programma gratis DNSCrypt che gode della funzionalità DNS-over-HTTPS.

Inoltre, a seconda della configurazione internet e/o dell router in uso, non basta cambiare DNS nelle proprietà della rete e/o in quelle del router per impedire tale situazione; ecco perché si deve allora utilizzare DNSCrypt.

Infatti se si lasciano le impostazioni di rete nella loro configurazione di default, le query DNS (ovvero l’indirizzo di siti e pagine web che si è digitato o cliccato per visitarli) viaggiano in chiaro, dunque sono visibili all’ISP e a eventuali soggetti terzi.

La buona notizia è che Microsoft ha ufficializzato che nel prossimo aggiornamento di Windows 10 che seguirà quello di Maggio 2020, probabilmente l’update di Ottobre 2020, verrà implementato il supporto per il protocollo DoH (DNS-over-HTTPS) a livello di sistema. Ciò significa che per impostazione predefinita e da subito, tutte le query DNS verranno automaticamente crittografate con protocollo HTTPS impedendo così all’ISP e a qualsiasi soggetto terzo di vedere in chiaro la lista dei siti web visitati.

Il supporto DoH è già utilizzabile, previa attivazione dal registro di sistema, dagli utenti che hanno aderito al programma Windows Insider di Windows 10 (con build 19628 o versione successiva), ed è configurabile anche sulla versione stabile di Windows 10, ma in questo caso non è abilitato. Vediamo come procedere.

NOTA: Quando il client DoH verrà reso disponibile ufficialmente nelle build di rilascio generali, la configurazione del registro di DoH che segue non sarà supportata in quanto la funzionalità verrà abilitata di default da Microsoft sul sistema operativo.

DA SUBITO: Tenere in considerazione che da subito è possibile attivare il protocollo DNS over HTTPS su i maggiori browser internet, abbiamo già visto come procedere su Chrome, su Firefox, su Microsoft Edge e su Opera.

1. Aprire il menu Start, nella tastiera digitare e inviare la parola regedit per aprire l’Editor del Registro di sistema.

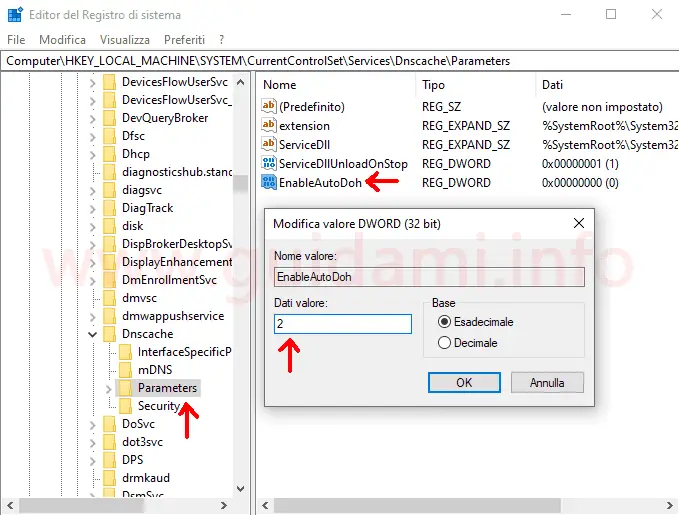

2. Agendo dal pannello a sinistra della finestra dell’Editor del Registro di sistema portarsi sulla chiave ComputerHKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesDnscacheParameters.

3. Fare un clic destro di mouse sulla chiave “Parameters” e nel menu contestuale che compare cliccare Nuovo > Valore DWORD (32bit).

4. Rinominare il nuovo valore in EnableAutoDoh.

5. Fare un doppio clic di mouse sul valore EnableAutoDoh e nella relativa finestra “Modifica valore DWORD (32bit)” che verrà visualizzata, nel campo “Dati valore” digitare il valore 2 e confermare cliccando il pulsante OK.

6. Chiudere l’Editor del Registro di sistema.

7. Ora che DNS over HTTPS è stato attivato, per usufruire delle sue funzionalità è necessario utilizzare appositi server DNS che supportano DoH, ovvero:

Cloudflare per il Protocollo Internet versione 4 (TCP/IPv4)

LEGGI ANCHE: Nuovi DNS Cloudflare 1.1.1.2 e 1.1.1.3 per bloccare siti malware e siti per adulti

Inoltre, a seconda della configurazione internet e/o dell router in uso, non basta cambiare DNS nelle proprietà della rete e/o in quelle del router per impedire tale situazione; ecco perché si deve allora utilizzare DNSCrypt.

Infatti se si lasciano le impostazioni di rete nella loro configurazione di default, le query DNS (ovvero l’indirizzo di siti e pagine web che si è digitato o cliccato per visitarli) viaggiano in chiaro, dunque sono visibili all’ISP e a eventuali soggetti terzi.

La buona notizia è che Microsoft ha ufficializzato che nel prossimo aggiornamento di Windows 10 che seguirà quello di Maggio 2020, probabilmente l’update di Ottobre 2020, verrà implementato il supporto per il protocollo DoH (DNS-over-HTTPS) a livello di sistema. Ciò significa che per impostazione predefinita e da subito, tutte le query DNS verranno automaticamente crittografate con protocollo HTTPS impedendo così all’ISP e a qualsiasi soggetto terzo di vedere in chiaro la lista dei siti web visitati.

Il supporto DoH è già utilizzabile, previa attivazione dal registro di sistema, dagli utenti che hanno aderito al programma Windows Insider di Windows 10 (con build 19628 o versione successiva), ed è configurabile anche sulla versione stabile di Windows 10, ma in questo caso non è abilitato. Vediamo come procedere.

NOTA: Quando il client DoH verrà reso disponibile ufficialmente nelle build di rilascio generali, la configurazione del registro di DoH che segue non sarà supportata in quanto la funzionalità verrà abilitata di default da Microsoft sul sistema operativo.

DA SUBITO: Tenere in considerazione che da subito è possibile attivare il protocollo DNS over HTTPS su i maggiori browser internet, abbiamo già visto come procedere su Chrome, su Firefox, su Microsoft Edge e su Opera.

1. Aprire il menu Start, nella tastiera digitare e inviare la parola regedit per aprire l’Editor del Registro di sistema.

2. Agendo dal pannello a sinistra della finestra dell’Editor del Registro di sistema portarsi sulla chiave ComputerHKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesDnscacheParameters.

3. Fare un clic destro di mouse sulla chiave “Parameters” e nel menu contestuale che compare cliccare Nuovo > Valore DWORD (32bit).

4. Rinominare il nuovo valore in EnableAutoDoh.

5. Fare un doppio clic di mouse sul valore EnableAutoDoh e nella relativa finestra “Modifica valore DWORD (32bit)” che verrà visualizzata, nel campo “Dati valore” digitare il valore 2 e confermare cliccando il pulsante OK.

6. Chiudere l’Editor del Registro di sistema.

7. Ora che DNS over HTTPS è stato attivato, per usufruire delle sue funzionalità è necessario utilizzare appositi server DNS che supportano DoH, ovvero:

Cloudflare per il Protocollo Internet versione 4 (TCP/IPv4)

- 1.1.1.1

- 1.0.0.1

- 2606: 4700: 4700 :: 1111

- 2606: 4700: 4700 :: 1001

- 8.8.8.8

- 8.8.4.4

- 2001: 4860: 4860 :: 8888

- 2001: 4860: 4860 :: 8844

- 9.9.9.9

- 149.112.112.112

- 2620:fe::fe

- 2620:fe::fe:9

LEGGI ANCHE: Nuovi DNS Cloudflare 1.1.1.2 e 1.1.1.3 per bloccare siti malware e siti per adulti